10 نکته برای ایجاد امنیت در وردپرس

وردپرس محبوب ترین سیستم مدیریت محتوا (CMS) است و بیش از 30 درصد وب سایت ها را قدرت می دهد. و همچنان در حال پیشرفت است، هکرها متوجه شدهاند و شروع به هدف گیری خاص سایت های وردپرس می کنند. مهم نیست که سایت شما چه نوع محتوایی را ارائه دهد ، شما از این قاعده مستثنی نیستید. اگر اقدامات احتیاطی خاصی انجام ندهید ، ممکن است هک شوید. مانند هر فناوری مرتبط ، شما باید امنیت وب سایت خود را بررسی کنید.

در این آموزش ، ما 10 نکته مهم برای ایمن نگه داشتن وب سایت وردپرس شما را به اشتراک خواهیم گذاشت.

1- یک شرکت میزبان خوب انتخاب کنید

ساده ترین راه برای ایمن نگه داشتن سایت خود مراجعه به یک ارائه دهنده میزبانی است که چندین لایه امنیتی را فراهم می کند.

ممکن است وسوسه انگیز به نظر برسد که با یک ارائه دهنده میزبانی ارزان کار کنید ، پس از تمامی هزینه هایی که برای میزبانی وب سایت خود میکنید ، به این معنی است که می توانید آن را در جای دیگر سازمان خود خرج کنید. با این حال ، می تواند باعث کابوس های پایین آمدن سایت شود. اطلاعات شما می تواند به طور کامل پاک شود و آدرس اینترنتی شما شروع به هدایت به جای دیگری کند.

پرداخت کمی بیشتر برای یک شرکت میزبان با کیفیت به معنای آن است که لایه های امنیتی بیشتری به طور خودکار به وب سایت شما نسبت داده می شوند. یک مزیت اضافی ، با استفاده از میزبانی خوب وردپرس ، می توانید به طور قابل توجهی سرعت سایت وردپرس خود را افزایش دهید.

در حالی که شرکت های میزبان بسیاری در خارج از کشور وجود دارد ، ما WPEngine را توصیه می کنیم. آنها بسیاری از ویژگی های امنیتی ، از جمله اسکن بدافزار روزانه و دسترسی به پشتیبانی 24/7 ، 365 روز سال را فراهم می کنند.

2- از تم های رایگان و باطل شده استفاده نکنید

تم های برتر وردپرس حرفه ای تر به نظر می رسند و گزینه های قابل تنظیم بیشتری نسبت به تم رایگان دارند. اما می توان استدلال کرد شما آنچه را که برای آن پرداخت می کنید می گیرید. تم های برتر توسط توسعه دهندگان بسیار ماهر کدگذاری می شوند و آزمایش می شوند تا بدون هیچ خطایی برای استفاده آماده شوند. در مورد شخصی سازی موضوع خود محدودیتی وجود ندارد و اگر مشکلی در سایت شما رخ دهد از پشتیبانی کامل برخوردار خواهید شد. بیشتر از همه به روزرسانی های منظم تم را دریافت خواهید کرد.

اما ، چند سایت وجود دارد که مضامین خنثی یا کرک شده را ارائه می دهند. یک تم پوچ یا کرک شده نسخه هک شده از یک تم برتر است که از طریق روش های غیرقانونی در دسترس است. آنها همچنین برای سایت شما بسیار خطرناک هستند. این مضامین حاوی کدهای مخرب مخفی هستند ، که می توانند وب سایت و پایگاه داده شما را از بین ببرند.

اگرچه ممکن است صرفه جویی در هزینه ها کمی وسوسه انگیز باشد ، اما همیشه از موضوعات باطل شده و رایگان خودداری کنید.

3- یک افزونه امنیتی در وردپرس نصب کنید

بررسی مرتب امنیت وب سایت از نظر بدافزار کاری زمان بر است مگر اینکه به طور منظم دانش خود را در مورد روش های کدگذاری به روز کنید ، حتی ممکن است متوجه نشوید که به یک بدافزار نوشته شده در کد نگاه می کنید. خوشبختانه افراد دیگر دریافته اند که همه افراد توسعه دهنده نیستند و پلاگین های امنیتی وردپرس را برای کمک به آنها قرار داده اند. یک افزونه امنیتی از امنیت سایت شما مراقبت می کند ، بدافزار را اسکن می کند و 24/7 سایت شما را کنترل می کند تا به طور منظم اتفاقات سایت شما را بررسی کند.

Sucuri یک پلاگین امنیتی عالی وردپرس است. آنها ممیزی فعالیت های امنیتی ، نظارت بر یکپارچگی پرونده ، اسکن بدافزار از راه دور ، نظارت بر لیست سیاه ، تقویت امنیت موثر ، اقدامات امنیتی پس از هک ، اعلان های امنیتی و حتی فایروال وب سایت (برای حق بیمه) را ارائه می دهند.

4- از گذرواژه قوی استفاده کنید

رمزهای عبور بخش مهمی از امنیت وب سایت هستند و متأسفانه اغلب نادیده گرفته می شوند. اگر از یک گذرواژه ساده یعنی «123456 ، abc123» استفاده میکنید ، باید سریعاً گذرواژه خود را تغییر دهید. اگرچه به خاطر سپردن این گذرواژه آسان است اما حدس زدن آن نیز بسیار آسان است. کاربر پیشرفته می تواند به راحتی رمز ورود شما را شکسته و بدون دردسر زیادی وارد آن شود.

مهم این است که شما از یک رمز عبور پیچیده یا بهتر از آن از رمز عبوری که با انواع مختلفی از اعداد ، ترکیب حروف مزخرف و علامت های خاص مانند٪ یا ^ به صورت خودکار تولید می شود استفاده کنید.

5- ویرایش فایل ها را غیرفعال کنید

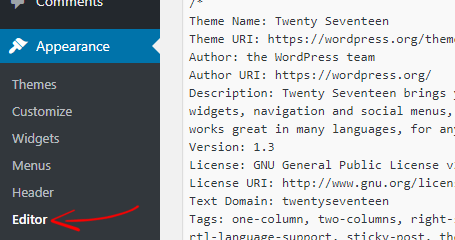

هنگامی که در حال راه اندازی سایت وردپرس خود هستید ، یک عملکرد ویرایشگر کد در داشبورد شما وجود دارد که به شما امکان می دهد تم و پلاگین خود را ویرایش کنید. با رفتن به Appearance> Editor می توانید به آن دسترسی پیدا کنید. روش دیگر برای یافتن ویرایشگر پلاگین مراجعه به بخش Plugins> Editor است.

وقتی سایت شما فعال شد ، توصیه می کنیم این ویژگی را غیرفعال کنید. اگر هکرهایی به پنل مدیریت وردپرس شما دسترسی پیدا کنند ، می توانند کدهای مخرب ظریف را به سایت و پلاگین شما تزریق کنند. اغلب اوقات کد به قدری ظریف خواهد بود که ممکن است متوجه نشوید.

برای غیرفعال کردن امکان ویرایش پلاگین ها و فایل های تم ، کافی است کد زیر را در فایل wp-config.php خود وارد کنید.

تعریف (“DISALLOW_FILE_EDIT” ، درست است)؛

6- گواهی SSL را نصب کنید

امروزه لایه تک سوکت ها ، SSL ، برای انواع وب سایت ها مفید است. در ابتدا SSL برای ایجاد امنیت سایتی در معاملات خاص مانند پردازش پرداخت مورد نیاز بود. امروزه ، با این وجود ، گوگل اهمیت آن را تشخیص داده و به سایت های دارای گواهینامه SSL مکانی با وزن بیشتر در نتایج جستجوی خود ارائه می دهد.

SSL برای هر سایتی که اطلاعات حساس ، مانند رمزهای عبور ، یا جزئیات کارت اعتباری را پردازش می کنند ، اجباری است. بدون گواهی SSL ، تمام داده های بین مرورگر کاربر و سرور شما به صورت متن ساده ارائه می شود. این توسط هکرها قابل خواندن است. با استفاده از SSL ، اطلاعات حساس قبل از انتقال بین مرورگر و سرور شما رمزگذاری می شوند ، که خواندن آن را دشوارتر می کند و امنیت سایت شما را بیشتر می کند.

برای وب سایت هایی که اطلاعات حساس را می پذیرند ، متوسط قیمت SSL در حدود 500 تا 800 هزار در سال است. اگر اطلاعات حساس را قبول نمی کنید ، نیازی به پرداخت هزینه گواهی SSL ندارید. تقریباً هر شرکت میزبانی یک گواهینامه Let’s Encrypt SSL رایگان را ارائه می دهد که می توانید آن را در سایت خود نصب کنید.

7- آدرس ورود به سیستم WP خود را تغییر دهید

به طور پیش فرض ، برای ورود به وردپرس آدرس “Yourite.com/wp-admin” است. با ترک آن به عنوان پیش فرض ، ممکن است شما برای یک حمله بی رحمانه هدف قرار بگیرید تا ترکیبی از نام کاربری / رمز عبور خود باشد. اگر کاربران را برای ثبت نام در حساب های اشتراک بپذیرید ، ممکن است تعداد زیادی هرزنامه نیز ثبت نام کنید. برای جلوگیری از این ، می توانید URL ورود به سیستم مدیر را تغییر دهید یا یک سوال امنیتی به صفحه ثبت نام و ورود به سیستم اضافه کنید.

نکته حرفه ای: با افزودن یک افزونه احراز هویت 2 عاملی به وردپرس می توانید از صفحه ورود خود بیشتر محافظت کنید. هنگام ورود به سیستم ، برای دسترسی به سایت خود باید احراز هویت اضافی ارائه دهید – به عنوان مثال ، این می تواند رمز ورود و ایمیل شما (یا متن) باشد. این یک ویژگی امنیتی پیشرفته برای جلوگیری از دسترسی هکرها به سایت شما است.

نکته حرفه ای 2: همچنین می توانید بررسی کنید کدام IP ها بیشترین تلاش برای ورود به سیستم را داشته اند ، سپس می توانید آن آدرس های IP را مسدود کنید.

8- تلاشهای ورود به سیستم را محدود کنید

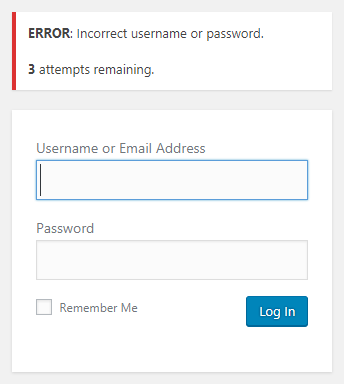

به طور پیش فرض ، وردپرس به کاربران اجازه می دهد تا هر زمان که بخواهند وارد سیستم شوند. این ممکن است به شما کمک کند ، اما در عین حال سایت شما را در برابر حملات بی رحمانه باز می کند.

با محدود کردن تعداد ورود به سیستم ، کاربران می توانند تعداد محدودی ورود را امتحان کنند تا اینکه به طور موقت مسدود شوند. قبل از اینکه هکر قفل شود ، شانس شما برای تلاش برای بی رحمی را محدود می کند.

شما می توانید این کار را به راحتی با یک افزونه وردپرس ورود به سیستم محدود کنید. پس از نصب افزونه ، می توانید تعداد تلاشهای ورود به سیستم را از طریق تنظیمات> تلاش های محدود به سیستم (Settings> Login Limit Attempts) وارد کنید. اگر می خواهید ورود به سیستم بدون پلاگین را فعال کنید ، می توانید این کار را نیز انجام دهید.

9- فایل های wp-config.php و .htaccess را مخفی کنید

اگرچه این یک فرآیند پیشرفته برای بهبود امنیت سایت شما است ، اما اگر در مورد امنیت خود جدی هستید ، کتمان فایل های .htaccess و wp-config.php سایت برای جلوگیری از دسترسی هکرها به آنها ، یک روش مفید است.

ما اکیداً توصیه می کنیم این گزینه توسط توسعه دهندگان باتجربه اجرا شود ، زیرا ضروری است ابتدا از سایت خود نسخه پشتیبان تهیه کرده و سپس با احتیاط ادامه دهید. هر اشتباهی ممکن است سایت شما را از دسترس خارج کند.

برای پنهان کردن فایل ها ، پس از پشتیبان گیری ، دو کار وجود دارد که باید انجام دهید:

ابتدا به فایل wp-config.php خود بروید و کد زیر را اضافه کنید ،

<Files wp-config.php>

order allow,deny

deny from all

</Files>

در یک روش مشابه ، کد زیر را به فایل .htaccess اضافه می کنید ،

<Files .htaccess>

order allow,deny

deny from all

</Files>

اگرچه روند کار بسیار آسان است ، اما در صورت بروز هرگونه مشکل در روند کار ، اطمینان حاصل کنید که از نسخه پشتیبان تهیه می کنید.

10- نسخه وردپرس خود را به روز کنید

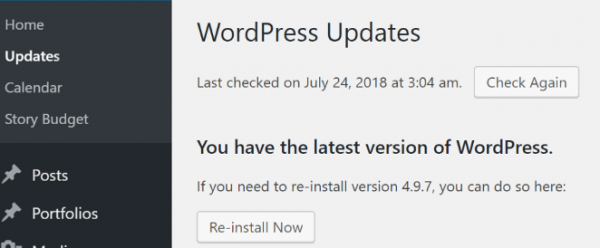

به روز نگه داشتن وردپرس خود یک روش خوب برای ایمن نگه داشتن وب سایت خود است. با هر به روزرسانی ، توسعه دهندگان چند تغییر ایجاد می کنند ، اغلب اوقات ، از جمله به روزرسانی ویژگی های امنیتی. با به روز بودن در مورد آخرین نسخه ، به محافظت از خود در برابر هدف قرار داشتن خلأهای از پیش تعیین شده و سو استفاده هایی که هکرها می توانند برای دسترسی به سایت خود استفاده کنند ، کمک می کنید.

به همین دلایل مهم است که پلاگین ها و مضامین خود را نیز به روز کنید.

به طور پیش فرض ، وردپرس به طور خودکار به روزرسانی های جزئی را بارگیری می کند. با این حال ، برای به روزرسانی های مهم ، باید آن را مستقیماً از داشبورد مدیریت وردپرس خود به روز کنید.

نتیجه گیری

امنیت وردپرس یکی از قسمتهای مهم یک وب سایت است. اگر امنیت در وردپرس خود را حفظ نکنید ، هکرها می توانند به راحتی به سایت شما حمله کنند. حفظ امنیت وب سایت شما کار سختی نیست و می توان آن را بدون صرف هیچ هزینه ای انجام داد. پس سعی کنید تمام مواردی که در بالا ذکر کردیم را انجام دهید تا امنیت سایت شما بالا برود